яндекс 4.8/5

500 000+ посетителей в месяц

можно заказать часть работы

10% кешбэк

Сопровождение на всех этапах выполнения консультации по дипломной работе по информационной безопасности. Нас можно спрашивать о чем угодно и когда угодно, мы на связи ежедневно.

10%

кешбэк

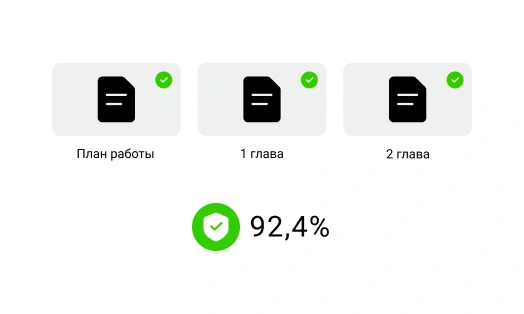

уникальность дипломных работ до 95%

не используем ИИ

702 950+ заказов

10% кешбэк

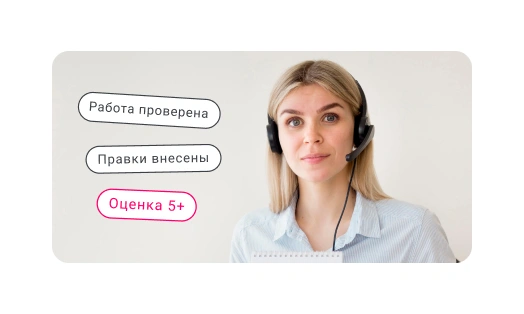

Подберем эксперта и проконтролируем его

по срокам. Проверим работу на соответствие вашим требованиям, методическим указаниям, ГОСТу.

по срокам. Проверим работу на соответствие вашим требованиям, методическим указаниям, ГОСТу.

10%

кешбэк

яндекс 4.8/5

500 000+ посетителей в месяц

можно заказать часть работы

10% кешбэк

Сопровождение на всех этапах выполнения консультации по дипломной работе по информационной безопасности. Нас можно спрашивать о чем угодно и когда угодно, мы на связи ежедневно.

10%

кешбэк

уникальность дипломных работ до 95%

не используем ИИ

702 950+ заказов

10% кешбэк

Подберем эксперта и проконтролируем его

по срокам. Проверим работу на соответствие вашим требованиям, методическим указаниям, ГОСТу.

по срокам. Проверим работу на соответствие вашим требованиям, методическим указаниям, ГОСТу.

10%

кешбэк

яндекс 4.8/5

500 000+ посетителей в месяц

можно заказать часть работы

10% кешбэк

Сопровождение на всех этапах выполнения консультации по дипломной работе по информационной безопасности. Нас можно спрашивать о чем угодно и когда угодно, мы на связи ежедневно.

10%

кешбэк

702 950+ заказов

500 000+ посетителей в месяц

уникальность дипломных работ до 95%

не используем ИИ

яндекс 4.8/5

можно заказать часть работы

Материалы, полученные в результате оказания услуг, могут использоваться только в качестве дополнительного инструмента для решения имеющихся у вас задач, сбора информации и источников, но не являются готовым решением.

Новосибирск

Новосибирск  Челябинск

Челябинск  Воронеж

Воронеж  Новосибирск

Новосибирск